Microsoft ostrzega przed dziurą zero-day

22 października 2014, 08:56Microsoft ostrzega przed wykorzystywaną już przez cyberprzestępców dziurą w oprogramowaniu PowerPoint. Atak dokonywany jest przez dołączany do poczty elektronicznej plik PowerPointa.

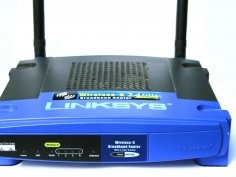

Przestępcy przejęli kontrolę nad 100 000 ruterów

2 października 2018, 10:22Cyberprzestępcy wprowadzili zmiany w serwerze DNS w ponad 100 000 ruterów na całym świecie. Dzięki temu są w stanie przekierować cały ruch przechodzący przez takie rutery. Pozwala im to np. na przeprowadzanie ataków phishingowych, podczas których zdobędą dane użytkowników czy uzyskają dostęp do ich kont bankowych.

Rootkitem w bankomaty

6 maja 2010, 14:37Przed rokiem pracodawca skutecznie uniemożliwił Barnaby Jackowi wygłoszenie wykładu dotyczącego luki w zabezpieczeniach bankomatów. Tym razem, podczas konferencji Black Hat, która odbędzie się w Los Angeles w dniach 28-29 lipca, ekspert opowie o sposobach ataku na bankomaty i zaprezentuje wieloplatformowego rootkita ułatwiającego atak.

Atak przez słuchawki

16 października 2015, 16:50Eksperci zauważyli, że możliwe jest włamanie do smartfonów za pomocą... inteligentnych asystentów Siri i Google Now. Dostęp do nich można uzyskać wykorzystując celową interferencję elektromagnetyczną (IEMI) i podłączone do smartfonu słuchawki z mikrofonem

Rosjanie próbowali zaatakować Teslę. Firmie Muska pomógł nieprzekupny pracownik i FBI

29 sierpnia 2020, 09:19Elon Musk potwierdził, że rosyjski cyberprzestępca próbował przekupić jednego z pracowników firmy, by ten zainstalował ransomware w sieci firmowej Gigafactory w Newadzie. Próbę ataku podjął 27-letni Jegor Igorewicz Kriuczkow, który zaoferował anonimowemu pracownikowi Tesli milion dolarów za zainfekowanie systemu.

2000 prób ataku na dobę

8 lutego 2007, 17:50Naukowcy obliczyli, że każdy podłączony do Sieci komputer jest atakowany średnio co 39 sekund. Michael Cukier z University of Maryland, autor badań, stwierdził: Nasze dane dowodzą, że komputery podłączone do Internetu są atakowane bez przerwy. Maszyny, które wykorzystaliśmy w naszym badaniu były w ciągu doby atakowane średnio 2244 razy.

Cyfrowe gry wojenne USA i Chin

17 kwietnia 2012, 17:54Guardian twierdzi, że w ubiegłym roku USA i Chiny dwukrotnie w tajemnicy przeprowadziły gry wojenne w cyberprzestrzeni. Kolejne są planowane na maj bieżącego roku.

W Sambie odkryto poważną dziurę sprzed kilku lat

25 maja 2017, 11:25Eksperci zidentyfikowali liczący sobie 7 lat błąd w serwerze Samba. Dziurę można wykorzystać za pomocą zaledwie jednej linijki kodu. Musi być jednak spełnionych kilka warunków. Do przeprowadzenia udanego ataku konieczne jest, by na otwartym dostępnym przez internet porcie 445 można było współdzielić pliki i drukarki, by współdzielone pliki miały prawa zapisu i by napastnik znał lub mógł odgadnąć ścieżkę dostępu do tych plików

Microsoft uspokaja

2 stycznia 2009, 13:06Specjaliści Microsoftu postanowili skomentować doniesienia o udanym ataku na MD5 i możliwości podrobienia cyfrowych certyfikatów. Twierdzą, że nie stanowi to większego niebezpieczeństwa dla użytkowników Sieci, gdyż badacze nie opublikowali szczegółów na temat swojej techniki, a bez nich atak nie może zostać powtórzony.

Miliony ruterów narażone na atak

22 grudnia 2014, 12:27Ponad 12 milionów ruterów firm Linksys, D-Link, Edimax, Huawei, TP-Link, ZTE i ZyxEL jest narażonych na atak hakerski. Winny jest błąd w oprogramowaniu RomPager.